> واشنطن «الأيام» خاص:

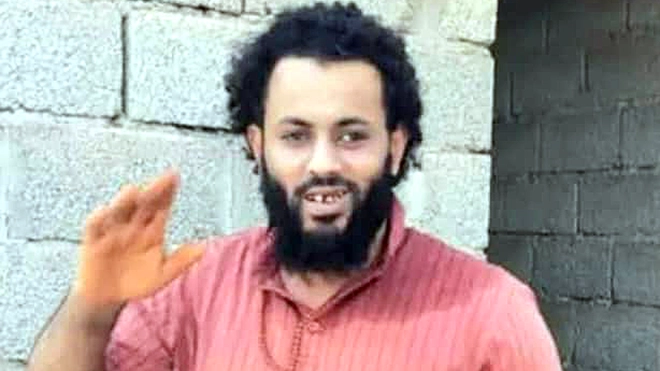

أعلنت وزارة العدل الأمريكية توجيه اتهامات لمواطن يمني يبلغ من العمر 36 عامًا بتطوير ونشر برنامج "بلاك كينجدوم" للفدية، والذي استهدف أكثر من 1500 نظام حول العالم بما في ذلك مؤسسات تعليمية وطبية وشركات أمريكية.

ووفقًا لوثائق وزارة العدل، فإن رامي خالد أحمد من محافظة صنعاء استغل ثغرة أمنية في خادم Microsoft Exchange المعروفة باسم "ProxyLogon" بين مارس 2021 ويونيو 2023 لشن هجماته.

وشملت ضحاياه شركة خدمات طبية في كاليفورنيا، ومنتجعًا للتزلج في أوريغون، ومنطقة تعليمية في بنسلفانيا، وعيادة صحية في ويسكونسن. بحسب ما أفاده موقع (هاكر نيوز) المختص.

وتواجه السلطات الأمريكية تحديات في متابعة القضية نظرًا لوجود المشتبه به في اليمن، حيث يُحتمل أن تصل العقوبة في حال إدانته إلى 15 عامًا سجنًا.

ويجري مكتب التحقيقات الفيدرالي (FBI) تحقيقات موسعة بالتعاون مع سلطات نيوزيلندا.

يذكر أن البرنامج المعروف أيضاً باسم "Pydomer" ارتبط سابقًا باستغلال ثغرات في برامج VPN أخرى. وقد وصفه خبراء أمنيون بأنه "أداة بدائية" تعكس مستوى غير متقدم للمهاجمين.

ويعمل البرنامج الخبيث وفق آلية مزدوجة تشمل تشفير بيانات الضحايا أو التهديد بسرقتها، مع مطالبتهم بدفع فدية بقيمة 10,000 دولار بعملة البيتكوين إلى عنوان إلكتروني محدد. وأظهرت التحقيقات أن البرنامج -المعروف أيضًا باسم "Pydomer"- استغل أيضًا ثغرات في أنظمة Pulse Secure VPN.

ووصفت شركة "سوفوس" للأمن السيبراني البرنامج بأنه "أداة بدائية" تعكس مستوى تقنيًا متدنيًا، بينما أشارت تقارير إلى محاولات من قراصنة نيجيريين لاستخدامه في هجمات داخلية مقابل مبالغ مالية كبيرة.

ووفقًا لوثائق وزارة العدل، فإن رامي خالد أحمد من محافظة صنعاء استغل ثغرة أمنية في خادم Microsoft Exchange المعروفة باسم "ProxyLogon" بين مارس 2021 ويونيو 2023 لشن هجماته.

وشملت ضحاياه شركة خدمات طبية في كاليفورنيا، ومنتجعًا للتزلج في أوريغون، ومنطقة تعليمية في بنسلفانيا، وعيادة صحية في ويسكونسن. بحسب ما أفاده موقع (هاكر نيوز) المختص.

وتواجه السلطات الأمريكية تحديات في متابعة القضية نظرًا لوجود المشتبه به في اليمن، حيث يُحتمل أن تصل العقوبة في حال إدانته إلى 15 عامًا سجنًا.

ويجري مكتب التحقيقات الفيدرالي (FBI) تحقيقات موسعة بالتعاون مع سلطات نيوزيلندا.

يذكر أن البرنامج المعروف أيضاً باسم "Pydomer" ارتبط سابقًا باستغلال ثغرات في برامج VPN أخرى. وقد وصفه خبراء أمنيون بأنه "أداة بدائية" تعكس مستوى غير متقدم للمهاجمين.

ويعمل البرنامج الخبيث وفق آلية مزدوجة تشمل تشفير بيانات الضحايا أو التهديد بسرقتها، مع مطالبتهم بدفع فدية بقيمة 10,000 دولار بعملة البيتكوين إلى عنوان إلكتروني محدد. وأظهرت التحقيقات أن البرنامج -المعروف أيضًا باسم "Pydomer"- استغل أيضًا ثغرات في أنظمة Pulse Secure VPN.

ووصفت شركة "سوفوس" للأمن السيبراني البرنامج بأنه "أداة بدائية" تعكس مستوى تقنيًا متدنيًا، بينما أشارت تقارير إلى محاولات من قراصنة نيجيريين لاستخدامه في هجمات داخلية مقابل مبالغ مالية كبيرة.